CryptoLocker - ransomware, który nauczył świat płacić w Bitcoinach

CryptoLocker - pierwszy ransomware łączący szyfrowanie RSA-2048 z płatnościami w Bitcoinach. 250 000 ofiar, 3 miliony dolarów okupu, botnet GameOver Zeus i Operacja Tovar. Historia ataku, który zmienił cyberprzestępczość.

Piątego września 2013 roku tysiące ludzi na całym świecie otworzyło załącznik do e-maila. Wyglądał niewinnie - faktura, awizo pocztowe, potwierdzenie przelewu. W ciągu kilku sekund po kliknięciu ich zdjęcia rodzinne, dokumenty firmowe i archiwa pracy zaczęły znikać za ścianą szyfrowania RSA-2048. Na ekranie pojawił się czerwony zegar odliczający 72 godziny. Pod nim komunikat: zapłać 300 dolarów w Bitcoinach albo twoje pliki znikną na zawsze. Tak zaczęła się era nowoczesnego ransomware. CryptoLocker nie był pierwszym programem wymuszającym okup. Ale był pierwszym, który połączył nieodwracalne szyfrowanie z anonimową kryptowalutą - i udowodnił, że ten model działa na masową skalę.

Anatomia szantażu - jak działał CryptoLocker

Mechanizm ataku był elegancki w swojej brutalności. Po uruchomieniu trojan łączył się z jednym z serwerów kontroli (C2) i generował parę kluczy RSA-2048. Klucz publiczny trafiał na komputer ofiary, klucz prywatny - jedyny sposób na odzyskanie danych - zostawał na serwerze przestępców. CryptoLocker szyfrował dokumenty, arkusze kalkulacyjne, zdjęcia, bazy danych. Wszystko, co miało wartość. Nie ruszał plików systemowych - komputer musiał działać, żeby ofiara mogła zapłacić.

Potem pojawiał się komunikat z czerwonym tłem i tykającym zegarem. 72 godziny. Cena: 300 dolarów lub 300 euro, płatne przez MoneyPak, Ukash albo - i tu tkwił przełom - w Bitcoinach. Dla wielu ofiar to był pierwszy kontakt z kryptowalutą w życiu. Przestępcy dosłownie uczyli ludzi, jak kupować Bitcoiny.

Jeśli ofiara nie zapłaciła w terminie, klucz prywatny miał zostać zniszczony. “Nikt i nigdy nie będzie w stanie odzyskać plików” - głosił komunikat, z charakterystycznym błędem gramatycznym zdradzającym, że autorzy nie są native speakerami angielskiego. Co ciekawe, po upływie terminu operatorzy uruchomili osobną usługę - CryptoLocker Decryption Service - gdzie spóźnieni mogli odzyskać dane za 10 Bitcoinów (ówczesne 2300 dolarów). Klasyczny upselling rodem z podręcznika marketingu, tyle że w wersji kryminalnej.

TIP

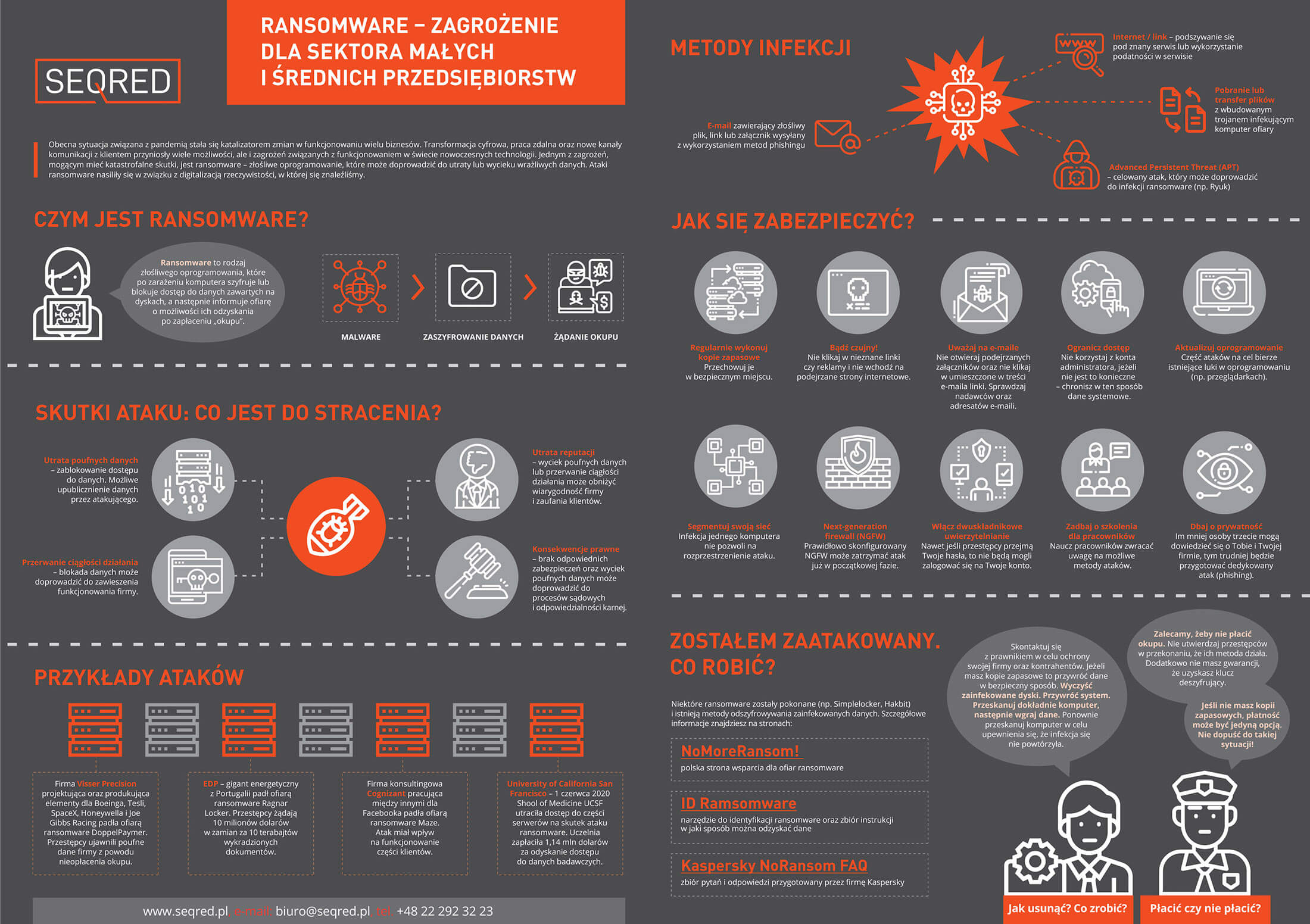

Czym dokładnie jest ransomware i jak się przed nim chronić? Przeczytaj nasz kompleksowy przewodnik po ransomware, w którym omawiamy mechanizmy działania, wektory ataku i strategie obrony.

GameOver Zeus - machina dystrybucji

CryptoLocker nie rozprzestrzeniał się sam. Jego głównym wektorem dystrybucji był botnet GameOver Zeus (GOZ) - jedna z najpotężniejszych sieci komputerów-zombie w historii internetu. GOZ to ewolucja trojana bankowego Zeus, który od 2007 roku kradł dane logowania do bankowości elektronicznej. Ale gdzie klasyczny Zeus działał w architekturze klient-serwer, GameOver Zeus wykorzystywał komunikację peer-to-peer, co czyniło go niezwykle odpornym na próby wyłączenia.

W szczytowym momencie botnet kontrolował od 500 000 do miliona zainfekowanych komputerów na całym świecie i odpowiadał za kradzież ponad 100 milionów dolarów z kont bankowych. CryptoLocker był dla operatorów GOZ dodatkowym źródłem dochodu - zamiast tylko kraść pieniądze z kont, mogli teraz szyfrować dyski i żądać okupu. Dywersyfikacja przychodów godna dyrektora finansowego.

250 000 ofiar w cztery miesiące

Skala infekcji przerosła wszystko, co branża cyberbezpieczeństwa widziała do tej pory w kategorii ransomware. W ciągu pierwszych czterech miesięcy CryptoLocker zainfekował ponad 250 000 komputerów, głównie w Stanach Zjednoczonych, Wielkiej Brytanii, Australii i krajach Europy Zachodniej. Ofiarami padali pojedynczy użytkownicy, małe firmy, kancelarie prawne, gabinety lekarskie, posterunki policji. Departament policji w Swansea w Massachusetts zapłacił 750 dolarów okupu, by odzyskać swoje dane - i przyznał się do tego publicznie.

Szacuje się, że operatorzy CryptoLockera wyciągnęli od ofiar łącznie około 3 milionów dolarów. Kwota może wydawać się skromna w porównaniu z późniejszymi atakami ransomware, ale trzeba pamiętać o kontekście. W 2013 roku Bitcoin kosztował od 100 do 1000 dolarów. Ci, którzy zapłacili okup we wczesnej fazie kampanii i nie sprzedali swoich Bitcoinów, de facto dokonali jednej z najgorszych inwestycji w historii - przekazali przestępcom aktywa warte dziś wielokrotnie więcej.

Slavik - człowiek za kurtyną

Za GameOver Zeus i CryptoLockerem stoi jedna z najbardziej poszukiwanych postaci w historii cyberprzestępczości: Evgeniy Mikhailovich Bogachev, znany pod pseudonimami “lucky12345”, “slavik” i “pollingsoon”. Rosjanin z Anapy nad Morzem Czarnym, który według FBI odpowiada za kradzież ponad 100 milionów dolarów.

W czerwcu 2014 roku Departament Sprawiedliwości USA postawił Bogachevowi zarzuty. W lutym 2015 roku FBI wyznaczyło za informacje prowadzące do jego aresztowania nagrodę w wysokości 3 milionów dolarów - największą w historii za cyberprzestępcę. Kwota ta nie została przekroczona przez lata.

Ale historia Bogacheva ma jeszcze jeden wymiar. Amerykańskie służby wywiadowcze ustaliły, że infrastruktura GameOver Zeus była wykorzystywana nie tylko do przestępczości finansowej. Przed rosyjską inwazją na Krym w 2014 roku ten sam botnet przeszukiwał zainfekowane komputery pod kątem dokumentów oznaczonych jako “ściśle tajne” czy “Departament Obrony”. Bogachev, według amerykańskich analityków, stał się aktywem rosyjskiego wywiadu. To tłumaczy, dlaczego mimo najwyższej nagrody w historii FBI, wciąż żyje spokojnie w Rosji. Ostatnio widziano go na zdjęciach z jachtem na Morzu Czarnym.

Operacja Tovar - koniec gry

Drugiego czerwca 2014 roku świat się o tym dowiedział, ale przygotowania trwały miesiące. Operacja Tovar to skoordynowana akcja FBI, Europolu, NCA (brytyjskiej Narodowej Agencji ds. Przestępczości) i ponad dwudziestu firm prywatnych - w tym CrowdStrike, McAfee, Symantec i naukowców z Carnegie Mellon University. Celem było jednoczesne rozbicie botnetu GameOver Zeus i infrastruktury CryptoLockera.

Operacja polegała na przejęciu kontroli nad komunikacją peer-to-peer botnetu. Badacze zidentyfikowali i przejęli kluczowe węzły sieci, przekierowując ruch do kontrolowanych serwerów (tzw. sinkholing). W ciągu kilku dni botnet został skutecznie zneutralizowany. Infrastruktura CryptoLockera, zależna od GameOver Zeus, przestała działać.

Co równie ważne - firma FireEye i Fox-IT odzyskały bazę kluczy prywatnych z przejętych serwerów i uruchomiły darmowe narzędzie DecryptCryptoLocker, które pozwoliło ofiarom odzyskać dane bez płacenia okupu. Dla wielu osób, które przez miesiące żyły z zaszyfrowanymi dyskami, to był moment ulgi.

Dziedzictwo, które trwa

CryptoLocker działał niecałe dziewięć miesięcy. Ale zmienił cyberprzestępczość w sposób nieodwracalny. Udowodnił, że model “szyfruj i żądaj Bitcoinów” jest skalowalny, dochodowy i trudny do zwalczania. W ciągu roku od jego pojawienia się rynek zalała fala naśladowców: CryptoWall, TorrentLocker, CTB-Locker. Każdy z nich udoskonalał wzorzec, który ustanowił CryptoLocker. Dekadę później ten sam model - RSA plus kryptowaluta plus odliczanie czasu - stanowi fundament branży ransomware wartej miliardy dolarów rocznie.

Dla organizacji lekcja jest jasna: kopie zapasowe offline, segmentacja sieci, filtrowanie poczty i szkolenie użytkowników to nie opcjonalne dodatki. To fundamenty, bez których jedno kliknięcie w załącznik może kosztować firmę wszystko.