Defense in Depth w rozproszonych systemach sterowania (DCS)

Defense in Depth w DCS - segmentacja, strefy i korytarze IEC 62443, mikrosegmentacja i zero trust w OT. Praktyczny przewodnik.

W styczniu 2024 roku malware FrostyGoop przeszedł niezauważony przez systemy antywirusowe, wtapiając się w normalny ruch na porcie 502. Wykorzystał protokół Modbus TCP do bezpośredniej manipulacji wartościami na kontrolerach ciepłowni we Lwowie - odcinając ogrzewanie ponad 600 budynkom mieszkalnym przy temperaturach sięgających -20°C. Atak był możliwy, ponieważ sieć nie była segmentowana - atakujący mieli bezpośredni dostęp z internetu do kontrolerów procesowych.

To przypadek, w którym jedna warstwa zabezpieczeń (firewall perymetryczny) zawiodła - a za nią nie było nic. Defense in Depth istnieje po to, żeby awarię jednej warstwy przetrwał cały system.

wzrost incydentów OT z fizycznym wpływem (2023→2024)

obiektów przemysłowych dotkniętych atakami z fizycznym wpływem

organizacji OT w pełni przygotowanych na nowe zagrożenia

funkcji NIST CSF 2.0 (nowa: Govern)

Źródła: Waterfall Security 2025, SANS ICS/OT 2025, NIST CSF 2.0

W tym artykule pokazujemy, jak wygląda praktyczne zastosowanie Defense in Depth w rozproszonych systemach sterowania (DCS), z uwzględnieniem koncepcji stref i korytarzy (zones and conduits) zdefiniowanych w normie IEC 62443 - oraz nowych podejść: mikrosegmentacji i Zero Trust w OT.

TIP

Defense in Depth to podejście wielowarstwowe - awaria jednej warstwy zabezpieczeń nie oznacza utraty kontroli nad procesem. Norma IEC 62443 formalizuje tę koncepcję poprzez strefy (zones) - grupy zasobów o wspólnych wymaganiach bezpieczeństwa - i korytarze (conduits) - kontrolowane kanały komunikacji między strefami.

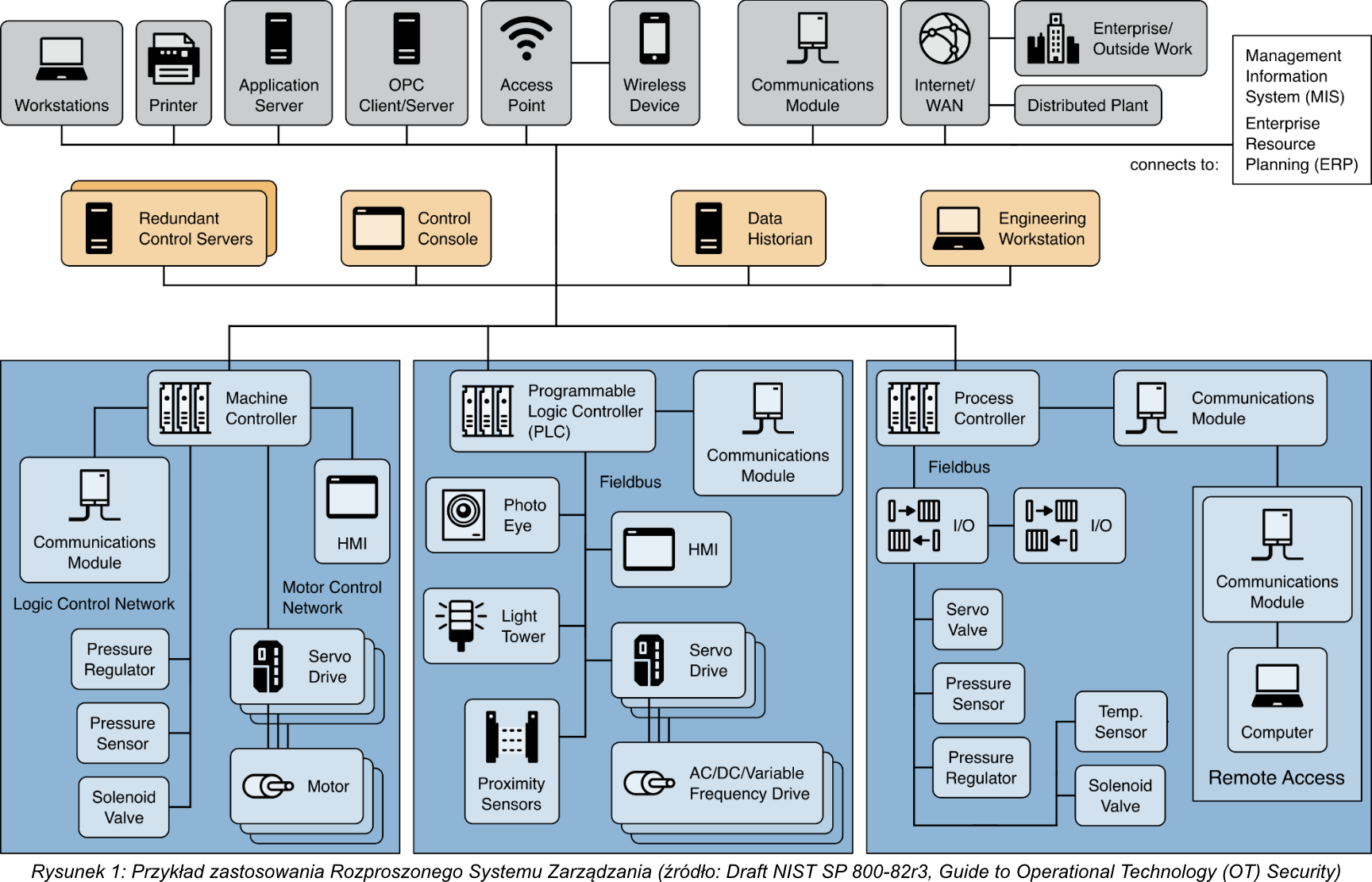

Czym jest rozproszony system sterowania?

Rozproszone Systemy Sterowania (Distributed Control Systems - DCS) to architektura sterowania stosowana w branżach takich jak:

- Rafinerie ropy naftowej

- Oczyszczalnie wody i ścieków

- Elektrownie

- Zakłady chemiczne

- Linie produkcji samochodów

- Zakłady farmaceutyczne

DCS nadzoruje systemy produkcyjne w określonym obszarze geograficznym, integrując wiele wzajemnie połączonych podsystemów. Skoncentrowana pętla kontroli nadzorczej pośredniczy między grupą kontrolerów lokalnych, których wspólnym zadaniem jest realizacja całego procesu produkcyjnego.

Kluczowe cechy architektury DCS

| Element | Funkcja | Poziom Purdue |

|---|---|---|

| Kontroler nadzorczy (serwer kontrolny) | Komunikacja z urządzeniami poprzez sieć kontrolną | Poziom 3 |

| Superwizor | Wysyłanie wartości zadanych, zbieranie danych z kontrolerów polowych | Poziom 2-3 |

| Kontrolery rozproszone | Regulacja działania urządzeń procesowych na podstawie poleceń serwera i danych z czujników | Poziom 1 |

| Sieci fieldbus | Eliminacja okablowania punkt-punkt, diagnostyka urządzeń polowych, wykonywanie algorytmów kontrolnych | Poziom 0-1 |

Modularyzacja systemu w ramach DCS zmniejsza wpływ pojedynczej awarii na cały system. W nowoczesnych implementacjach DCS współpracuje z korporacyjnymi sieciami IT, zapewniając widoczność aktywności produkcyjnych.

IEC 62443 - strefy i korytarze w kontekście DCS

Norma IEC 62443 definiuje strefę bezpieczeństwa (security zone) jako grupę zasobów logicznych lub fizycznych, które współdzielą wspólne wymagania bezpieczeństwa. Korytarz (conduit) to logiczna lub fizyczna grupa kanałów komunikacyjnych łączących dwie lub więcej stref.

W praktyce DCS przekłada się to na następujący podział:

| Strefa IEC 62443 | Zawartość w DCS | Poziom bezpieczeństwa (SL) |

|---|---|---|

| Strefa procesowa (Field Zone) | Czujniki, siłowniki, kontrolery polowe | SL 1-2 |

| Strefa sterowania (Control Zone) | Serwery DCS, stacje inżynierskie, historyzatory | SL 2-3 |

| Strefa DMZ | Serwery wymiany danych, serwery aktualizacji, jump hosty | SL 3-4 |

| Strefa korporacyjna (Enterprise) | ERP, poczta, systemy biurowe | SL 1-2 |

Rewizja IEC 62443-2-1 z 2024 roku uwzględnia fakt, że systemy IACS mogą działać ponad 20 lat, co wymaga zarządzania sprzętem i oprogramowaniem bez wsparcia producenta. Aktualizacje z 2025 roku kładą dodatkowy nacisk na mikrosegmentację poniżej warstwy 3, szczególnie w środowiskach z mieszaną komunikacją TCP/IP i protokołami nieIP.

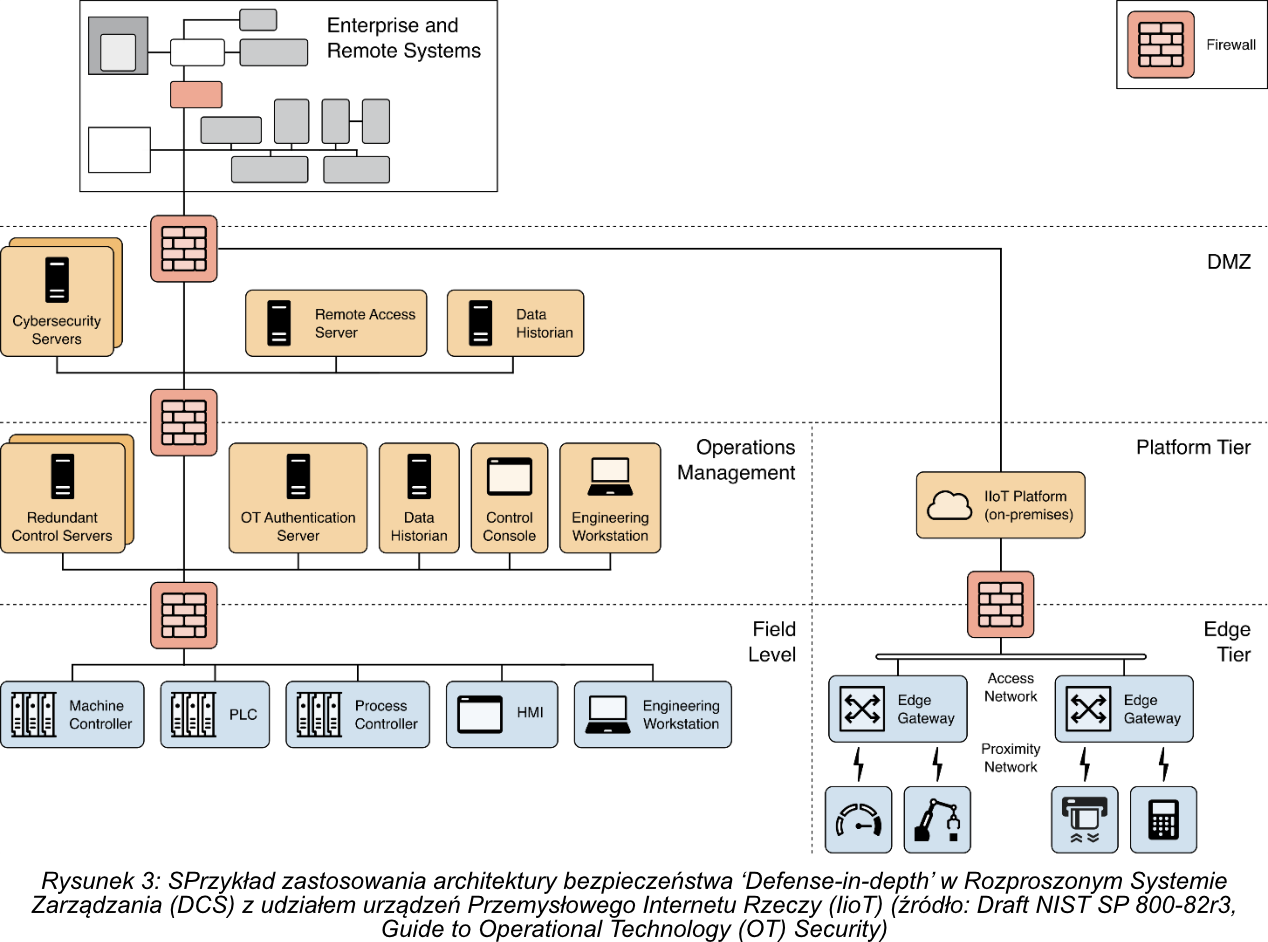

Zastosowanie Defense in Depth - warstwa bezpieczeństwa sieciowego

Zakładając, że organizacja zadbała już o warstwę zarządzania bezpieczeństwem (polityki, procedury, role) oraz bezpieczeństwo fizyczne (kontrola dostępu do obiektów), skupiamy się na warstwie bezpieczeństwa sieciowego. To tutaj konkretne decyzje architektoniczne decydują o odporności systemu na ataki.

1. Segmentacja sieci na strefy

Podział sieci na odrębne strefy (zones) to fundament Defense in Depth. W kontekście DCS stosujemy następujący podział:

Poziom Pola (Field Level) Obejmuje urządzenia na poziomach 0, 1 i 2 modelu Purdue - czujniki, siłowniki, PLC, kontrolery maszyn, kontrolery procesu. Te urządzenia bezpośrednio uczestniczą w procesach operacyjnych.

Poziom Zarządzania Operacjami (Operations Management) Urządzenia odpowiedzialne za monitorowanie i zarządzanie warstwą polową - odpowiednik poziomu 3 modelu Purdue. Tutaj pracują serwery SCADA, stacje inżynierskie, historyzatory danych.

Strefa DMZ (Strefa Zdemilitaryzowana) Urządzenia umożliwiające kontrolowaną komunikację między warstwą OT a siecią korporacyjną IT. Pełni rolę bufora i punktu kontrolnego.

Dodatkowa segmentacja może być konieczna dla systemów bezpieczeństwa fizycznego (kamery, kontrola dostępu, VoIP, czytniki kart). Więcej o praktycznej segmentacji sieci OT w osobnym artykule.

2. Urządzenia graniczne między strefami (korytarze)

Między poszczególnymi strefami wdrażamy firewalle przemysłowe - urządzenia zaprojektowane specjalnie dla środowisk OT. Każde takie połączenie stanowi korytarz (conduit) w rozumieniu IEC 62443 i powinno mieć zdefiniowany wymagany poziom bezpieczeństwa (SL-T).

Firewalle przemysłowe różnią się od typowych firewalli IT:

- Obsługują protokoły specyficzne dla OT (Modbus, Profinet, EtherNet/IP, OPC UA)

- Działają w trudnych warunkach środowiskowych (temperatura, wilgotność, zapylenie)

- Umożliwiają inspekcję głęboką pakietów (DPI) dla protokołów przemysłowych

Zasady komunikacji muszą być rygorystyczne - dozwolone są wyłącznie autoryzowane interakcje między sąsiadującymi strefami. Żadne urządzenie z poziomu pola nie powinno mieć bezpośredniego dostępu do sieci korporacyjnej.

WARNING

Inspekcja głęboka pakietów (DPI) dla protokołów OT jest kluczowa. Standardowe firewalle filtrują po adresach IP i portach - nie widzą treści komend Modbus, S7comm czy OPC. Firewall przepuści ruch na port 502, nie rozróżniając legalnego odczytu od złośliwego zapisu wartości. Firewalle przemysłowe z DPI (Fortinet FortiGate OT, Palo Alto NGFW, Cisco IE) rozumieją semantykę protokołów przemysłowych.

3. Strefa DMZ jako granica między OT a IT

Strefa DMZ wyznacza wyraźną granicę między środowiskiem OT a siecią korporacyjną. Każda komunikacja między tymi środowiskami przechodzi przez wyznaczone usługi w DMZ.

Ponieważ DMZ jest połączona z zewnętrznymi środowiskami, monitorowanie i ochrona usług w tej strefie jest krytyczne. Niezauważone przenikniecie do DMZ może otworzyć drogę do całego środowiska OT. Przypadek Colonial Pipeline pokazał, że nawet utrata systemów IT (MES/billing) w DMZ może wymusić zatrzymanie operacji OT.

4. Ochrona warstwy IIoT

W nowoczesnych systemach DCS coraz częściej pojawiają się urządzenia Industrial IoT. Ich integracja wymaga dodatkowych środków bezpieczeństwa:

- Przekierowanie komunikacji IIoT przez zaporę graniczną DMZ

- Monitorowanie platformy IIoT przez usługi cyberbezpieczeństwa w DMZ

- Wykrywanie anomalii w komunikacji urządzeń IIoT

- Izolacja urządzeń IIoT od krytycznych systemów sterowania

Ewolucja: mikrosegmentacja i Zero Trust w OT

Klasyczna segmentacja dzieli sieć na kilka dużych stref. Mikrosegmentacja idzie dalej - tworzy granularne polityki dostępu na poziomie pojedynczych urządzeń lub grup urządzeń. W lipcu 2025 CISA opublikowała przewodnik “Journey to Zero Trust: Microsegmentation”, w którym explicite wskazuje mikrosegmentację jako fundament architektury Zero Trust - również w środowiskach OT.

| Podejście | Granularność | Implementacja w OT | Ograniczenia |

|---|---|---|---|

| Segmentacja tradycyjna | VLAN + firewalle między strefami Purdue | Firewalle przemysłowe na granicach stref | Ruch wewnątrz strefy nie jest kontrolowany |

| Mikrosegmentacja | Polityki per urządzenie lub per przepływ | Agentless (network-based) - urządzenia OT nie obsługują agentów | Wymaga pełnej inwentaryzacji i mapowania przepływów |

| Zero Trust OT | ”Nigdy nie ufaj, zawsze weryfikuj” na każdym połączeniu | Nadbudowa nad Purdue - VPN/SRA z MFA na każdym skoku | Protokoły OT (Modbus, S7comm) nie wspierają uwierzytelniania |

NOTE

Model Purdue nie jest przestarzały - DoD w swoich wytycznych “Zero Trust for OT” (listopad 2025) potwierdza, że Purdue, IEC 62443 i UFC 4-010-06 pozostają autorytatywnymi ramami klasyfikacji systemów OT. Zero Trust to nadbudowa, nie zamiennik - wzmacnia kontrolę na granicach stref, które Purdue definiuje.

W praktyce mikrosegmentacja w OT wymaga:

- Pełnej inwentaryzacji - nie możesz segmentować tego, czego nie widzisz

- Mapowania legalnych przepływów komunikacyjnych (baseline)

- Pasywnego monitoringu protokołów OT (Claroty, Nozomi, Dragos) - wykrywanie anomalii bez wpływu na proces

- Stopniowego wdrażania - najpierw monitor, potem enforce

Checklist wdrażania Defense in Depth w DCS

- Inwentaryzacja wszystkich urządzeń w sieci OT (czujniki, PLC, serwery, stacje robocze)

- Klasyfikacja urządzeń według poziomów modelu Purdue

- Podział sieci na strefy (zones) z wyraźnymi granicami

- Zdefiniowanie korytarzy (conduits) i ich wymaganego poziomu bezpieczeństwa (SL-T)

- Wdrożenie firewalli przemysłowych między strefami

- Konfiguracja strefy DMZ między OT a IT

- Określenie i egzekwowanie zasad komunikacji między strefami

- Wdrożenie monitoringu ruchu sieciowego w OT

- Zabezpieczenie dostępu zdalnego (VPN, MFA, sesje nagrywane)

- Regularna ocena ryzyka zgodnie z IEC 62443

- Testowanie mechanizmów obronnych (testy penetracyjne OT)

Wdrożenie w praktyce

Defense in Depth nie eliminuje ryzyka całkowicie, ale znacząco ogranicza zasięg potencjalnego ataku i daje zespołom bezpieczeństwa czas na reakcję. Ataki na systemy przemysłowe - od Colonial Pipeline po FrostyGoop - pokazują, że brak warstwowej obrony prowadzi do sytuacji, w których kompromitacja jednego punktu paraliżuje całą operację.

Kluczowe jest traktowanie Defense in Depth nie jako jednorazowego projektu, ale jako procesu ciągłego doskonalenia. NIST CSF 2.0 (z nową funkcją Govern) formalizuje to podejście - łącząc zarządzanie ryzykiem z cyklem identify-protect-detect-respond-recover. SEQRED pomaga organizacjom we wdrażaniu Defense in Depth poprzez audyty zgodności z IEC 62443 i testy penetracyjne środowisk OT.

Źródła:

- IEC 62443 - Zones and Conduits: A Practical Approach to Segmentation

- IEC 62443 in 2025: Network Segmentation Requirements and Changes

- Dragos - ISA/IEC 62443 Concepts

- Security Aspects of Zones and Conduits in IEC 62443 (MDPI)

- ENISA Threat Landscape 2022

- FrostyGoop ICS Malware - Dragos

- Waterfall Security - Learning from 2024’s Top OT Attacks

- CISA - Journey to Zero Trust: Microsegmentation Guidance (2025)

- NIST CSF 2.0

- SANS State of ICS/OT Security 2025