Oldsmar - atak na stację uzdatniania wody na Florydzie

Oldsmar Water Treatment Plant - analiza incydentu z lutego 2021, gdy ktoś zdalnie zmienił stężenie wodorotlenku sodu ze 100 do 11 100 ppm. TeamViewer, współdzielone hasła, brak MFA i Windows 7 - studium przypadku bezpieczeństwa infrastruktury wodnej.

Piątek, 5 lutego 2021 roku, godzina 8:00 rano. Operator w stacji uzdatniania wody w Oldsmar na Florydzie - niewielkim mieście liczącym niespełna 15 tysięcy mieszkańców - obserwuje coś dziwnego na swoim monitorze. Kursor myszy rusza się sam. Ktoś zdalnie loguje się do komputera sterującego procesem uzdatniania wody. Operator nie reaguje natychmiast - w końcu przełożeni regularnie łączą się przez TeamViewer, żeby rozwiązywać problemy techniczne. To nic nowego.

Ale to, co wydarzy się kilka godzin później, zmieni sposób myślenia o cyberbezpieczeństwie wodociągów w Stanach Zjednoczonych i na całym świecie.

13:30 - ktoś próbuje zatruć wodę

Około godziny 13:30 operator ponownie zauważa ruch kursora na ekranie. Tym razem jednak osoba po drugiej stronie połączenia nie przegląda logów ani nie sprawdza parametrów. Otwiera interfejs HMI systemu SCADA i zmienia jedno ustawienie: stężenie wodorotlenku sodu (NaOH) - substancji używanej w uzdatnianiu wody do regulacji pH - ze 100 części na milion (ppm) do 11 100 ppm.

Stujedenastokrotny wzrost stężenia żrącej substancji chemicznej. W ciągu trzech do pięciu minut ktoś próbował zmienić parametr, który mógłby zamienić wodę pitną w roztwór żrącego ługu.

Operator zareagował natychmiast. Widząc zmianę na ekranie w czasie rzeczywistym, cofnął ustawienie do bezpiecznego poziomu. Cały incydent trwał kilka minut. Żaden mieszkaniec Oldsmar nie został narażony na skażoną wodę - nawet gdyby operator nie zdążył, system monitoringu pH wykryłby anomalię, zanim zmieniona woda dotarłaby do sieci dystrybucyjnej.

Ale “zadziałałaby inna warstwa zabezpieczeń” to nie jest argument, którym chcemy uzasadniać bezpieczeństwo infrastruktury krytycznej.

Wodorotlenek sodu - co by się stało, gdyby nikt nie zauważył

Wodorotlenek sodu w niskich stężeniach jest standardowym odczynnikiem w uzdatnianiu wody - służy do neutralizacji kwasowości i podnoszenia pH. W stężeniu 100 ppm jest bezpieczny. Ale 11 100 ppm to zupełnie inna historia.

NaOH w wysokim stężeniu jest silnie żrący. Kontakt z takim roztworem powoduje oparzenia chemiczne skóry, błon śluzowych i oczu. Spożycie może prowadzić do poparzeń przełyku, żołądka i jelit, a w skrajnych przypadkach - do perforacji przewodu pokarmowego. W 2014 roku w Niemczech doszło do przypadkowego skażenia wodociągów stężonym NaOH - u mieszkańców, którzy mieli kontakt z wodą o pH 12, natychmiast wystąpiły objawy toksyczne.

Szeryf hrabstwa Pinellas, Bob Gualtieri, powiedział na konferencji prasowej: “To niebezpieczna substancja. To ług sodowy, główny składnik środków do udrażniania rur”.

Jak do tego doszło - anatomia podatności

Dochodzenie prowadzone przez FBI, CISA (Cybersecurity and Infrastructure Security Agency), EPA oraz MS-ISAC ujawniło obraz systemu, który był podatny na atak na niemal każdym poziomie. Wspólne ostrzeżenie bezpieczeństwa (Joint Cybersecurity Advisory AA21-042A) wymieniło następujące problemy:

TeamViewer - narzędzie zdalnego dostępu bez nadzoru

TeamViewer był zainstalowany na wielu komputerach w stacji i służył personelowi do zdalnego rozwiązywania problemów. Sam w sobie nie jest narzędziem złośliwym - to popularne oprogramowanie do zdalnego pulpitu. Problem polega na tym, jak było skonfigurowane:

- Wszystkie komputery współdzieliły jedno hasło do TeamViewera. Każdy, kto znał to hasło, mógł połączyć się z dowolną stacją roboczą

- Brak uwierzytelniania wieloskładnikowego (MFA) - samo hasło wystarczało do uzyskania pełnego dostępu

- Brak centralnego zarządzania sesjami - nikt nie monitorował, kto i kiedy łączy się zdalnie

Windows 7 - system operacyjny po końcu wsparcia

Komputery w stacji uzdatniania wody pracowały pod kontrolą 32-bitowej wersji Windows 7. Microsoft zakończył wsparcie techniczne dla tego systemu 14 stycznia 2020 roku - ponad rok przed incydentem. Oznacza to, że nie były publikowane żadne łatki bezpieczeństwa, a nowo odkryte podatności pozostawały niezałatane.

Bezpośrednie połączenie z internetem

Stacje robocze SCADA były podłączone do internetu bez odpowiedniej zapory sieciowej. Nie było segmentacji między siecią korporacyjną a siecią sterowania procesem. Komputer, z którego operator zarządzał stężeniem chemikaliów w wodzie pitnej, miał bezpośredni dostęp do internetu - i internet miał bezpośredni dostęp do niego.

Chronologia wydarzeń

| Data | Wydarzenie |

|---|---|

| 5 lutego 2021, ~8:00 | Operator zauważa pierwsze zdalne logowanie do systemu; nie podejmuje działań, uznając je za rutynowe |

| 5 lutego 2021, ~13:30 | Drugie zdalne logowanie - intruz zmienia stężenie NaOH ze 100 do 11 100 ppm |

| 5 lutego 2021, ~13:35 | Operator zauważa zmianę i natychmiast przywraca bezpieczne ustawienia |

| 8 lutego 2021 | Szeryf hrabstwa Pinellas Bob Gualtieri ogłasza incydent na konferencji prasowej |

| 11 lutego 2021 | CISA, FBI, EPA i MS-ISAC publikują wspólne ostrzeżenie AA21-042A |

| Marzec 2021 | Stan Massachusetts wydaje własne ostrzeżenie cyberbezpieczeństwa dla dostawców wody |

| 2023 | Były city manager Oldsmar Al Braithwaite twierdzi, że FBI nie potwierdziło włamania z zewnątrz - incydent mógł być błędem operatora |

Kontrowersje - atak czy błąd ludzki?

Historia Oldsmar ma nieoczekiwany zwrot akcji. W 2023 roku były city manager Al Braithwaite publicznie stwierdził, że FBI nie potwierdziło cyberataku z zewnątrz. Według jego relacji, śledztwo wykazało, iż incydent mógł być wynikiem błędu operatora - tego samego, który zgłosił problem. Braithwaite powiedział dziennikarzom, że pracownik “walił po klawiaturze, co spowodowało przeskoczenie programu przez zakładki” i przypadkową zmianę parametru.

FBI potwierdziło, że “w toku dochodzenia nie udało się potwierdzić, że incydent został zainicjowany przez celowe cybernaruszenie Oldsmar”.

Ta rewelacja nie zmienia jednak lekcji płynących z tego zdarzenia. Niezależnie od tego, czy zmianę parametru wykonał zewnętrzny atakujący czy operator popełnił błąd - system nie powinien pozwalać na stujedenastokrotny wzrost stężenia żrącej substancji chemicznej bez dodatkowej autoryzacji, alertu czy blokady. Fakt, że taka zmiana była w ogóle możliwa jednym kliknięciem, stanowi problem sam w sobie.

Co więcej, nawet jeśli ten konkretny incydent nie był atakiem, to ujawnione podatności były jak najbardziej realne. Współdzielone hasła, brak MFA, nieaktualizowany system operacyjny, brak segmentacji sieci - każda z tych słabości mogłaby zostać wykorzystana przez prawdziwego atakującego. I z pewnością zostałaby, gdyby ktoś o wystarczających umiejętnościach się nimi zainteresował.

Wnioski dla operatorów infrastruktury krytycznej

Incydent w Oldsmar - niezależnie od jego ostatecznej kwalifikacji - stał się punktem zwrotnym w dyskusji o cyberbezpieczeństwie systemów wodociągowych. CISA na podstawie tego zdarzenia sformułowała konkretne zalecenia:

1. Zdalny dostęp wymaga kontroli

Narzędzia takie jak TeamViewer, AnyDesk czy VNC nie powinny być jedynym mechanizmem zdalnego dostępu do systemów ICS. Każde połączenie zdalne powinno przechodzić przez zabezpieczony tunel VPN z uwierzytelnianiem wieloskładnikowym. Sesje powinny być logowane, nagrywane i ograniczone czasowo.

Więcej o zabezpieczaniu zdalnego dostępu do systemów sterowania: Zdalny dostęp do systemów ICS - jak robić to bezpiecznie.

2. Każdy użytkownik - własne konto, własne hasło

Współdzielenie haseł uniemożliwia identyfikację, kto wykonał daną czynność w systemie. W przypadku incydentu - czy to ataku, czy błędu - brak indywidualnych kont oznacza brak rozliczalności. Polityka haseł powinna wymuszać unikalne, silne hasła dla każdego użytkownika.

3. Segmentacja sieci OT

Komputery sterujące procesami technologicznymi nie powinny mieć bezpośredniego dostępu do internetu. Sieć OT powinna być odseparowana od sieci korporacyjnej i od internetu za pomocą stref DMZ i zapór sieciowych z kontrolą ruchu.

Szczegóły architektury segmentacji: Segmentacja sieci OT - projektowanie stref i korytarzy.

4. Aktualizacja systemów operacyjnych

Windows 7 po zakończeniu wsparcia to system z otwartymi, niezałatanymi podatnościami. Tam, gdzie migracja na nowszy system nie jest możliwa ze względu na kompatybilność z oprogramowaniem SCADA, konieczne jest zastosowanie dodatkowych warstw ochrony - whitelistingu aplikacji, segmentacji, monitoringu behawioralnego.

5. Limity i alarmy na zmianach parametrów procesu

System SCADA powinien wymuszać limity na krytyczne parametry procesowe. Zmiana stężenia NaOH o 11 000% powinna automatycznie wyzwolić alert i wymagać potwierdzenia przez drugiego operatora - nie być wykonalna jednym kliknięciem.

Oldsmar w szerszym kontekście

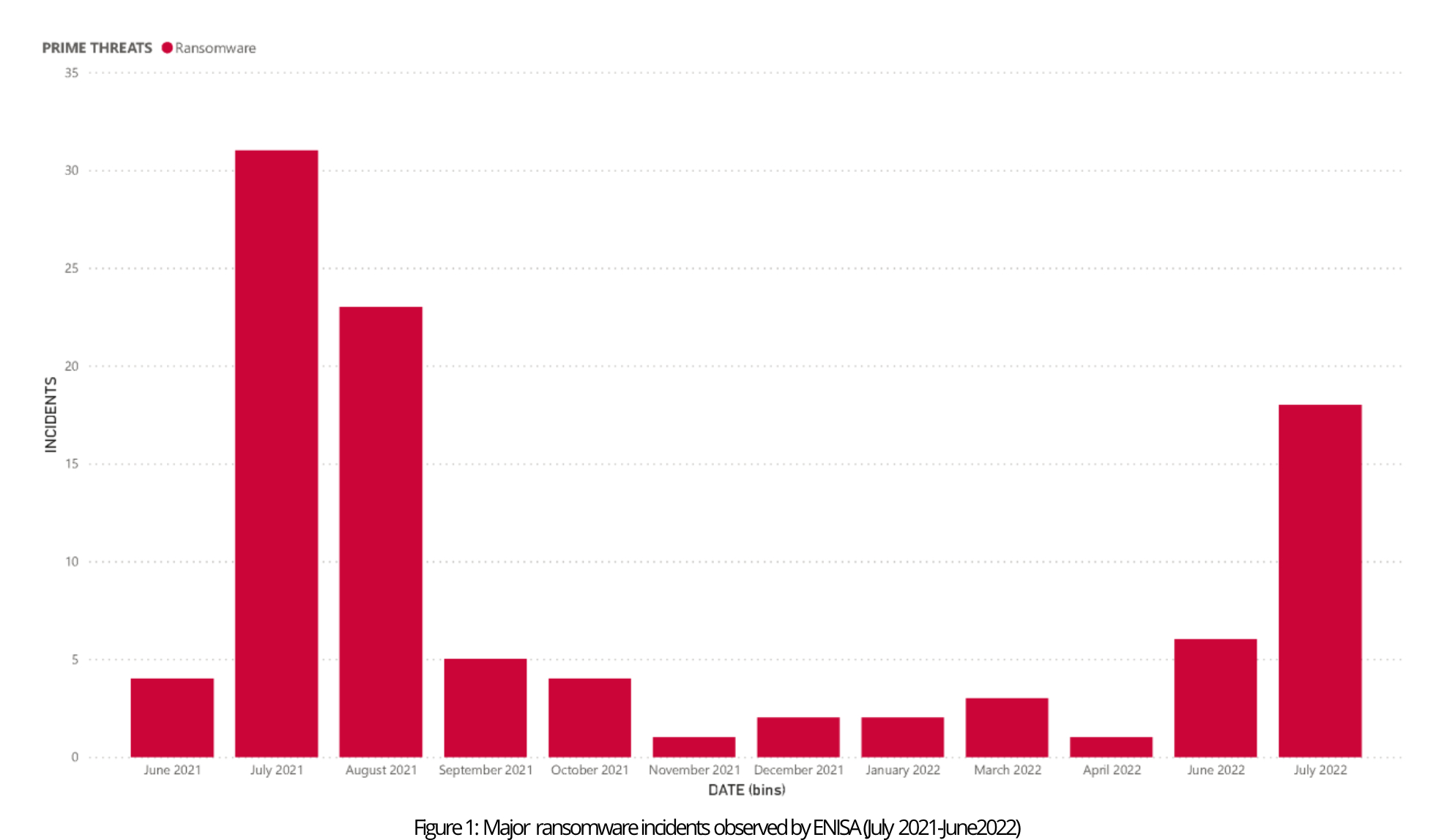

Incydent w Oldsmar nie był odosobnionym przypadkiem. W 2023 i 2024 roku amerykańska CISA wielokrotnie ostrzegała przed atakami na systemy wodociągowe - w tym atakami przypisywanymi grupom powiązanym z Iranem i Chinami. Sektor wodny, często zarządzany przez niewielkie gminy z ograniczonymi budżetami na cyberbezpieczeństwo, pozostaje jednym z najbardziej podatnych elementów infrastruktury krytycznej.

Oldsmar pokazał światu coś prostego, ale fundamentalnego: żeby zagrozić bezpieczeństwu wody pitnej dla kilkunastu tysięcy ludzi, nie trzeba wyrafinowanego malware na miarę Stuxneta czy TRITON-a. Wystarczy znaleźć jedno współdzielone hasło do TeamViewera.

Źródła

- CISA Joint Cybersecurity Advisory AA21-042A - Compromise of U.S. Water Treatment Facility

- CNN - Florida water treatment facility hack used a dormant remote access software

- TechTarget - Oldsmar water plant computers shared TeamViewer password

- Cybersecurity Dive - Water system hack reveals thousands of organizations vulnerable to Windows 7 exposure

- Tampa Bay Times - Cyberattack on Oldsmar’s water supply never happened, official says

- CyberScoop - Did someone really hack into the Oldsmar, Florida, water treatment plant?

- ScienceDirect - Accidental contamination of a German town’s drinking water with sodium hydroxide

- Claroty - Oldsmar Water Hack Highlights Systemic Problems Undermining Critical Infrastructure